by Tan Chew Keong タン チュー ケオン

Release Date: 2008-05-26

Updated: 2009-09-13

[en] [jp]

[en] [jp]

概要

概要

CuteFTP

の FTP クライアント

には、ディレクトリトラバーサルの脆弱性が存在します。悪意のある人は、この脆弱性を利用し FTP

クライアントの作業ディレクトリを越えたディレクトリにファイルを転送する事ができます。

問題を確認したバージョン

問題を確認したバージョン

問題

問題

CuteFTP の FTP クライアント

には、ディレクトリトラバーサルの脆弱性が存在します。悪意のある人は、この脆弱性を利用し FTP

クライアントの作業ディレクトリを越えたディレクトリにファイルを転送する事ができます。

CuteFTP の FTP クライアントは、LIST

コマンドに対するレスポンスを適切に検査しないから、ディレクトリトラバーサルの脆弱性が存在します。

ユーザーが、FTP サーバーから悪意のあるディレクトリをダウンロードしたら、攻撃者にユーザーの権限で

FTP クライアントの作業ディレクトリを越えたディレクトリに任意のファイルを作成される可能性があります。

脆弱性のテスト

脆弱性のテスト

脆弱性のテストのためのファイルは

こちらです。テストの方法は下記です。

Instructions:

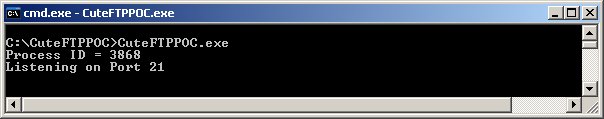

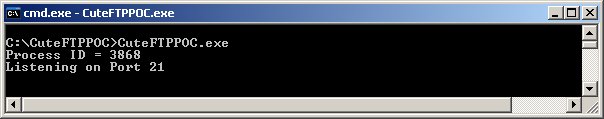

- Unzip the POC file into a directory. This gives

CuteFTPPOC.exe.

- CuteFTPPOC.exe is a POC FTP

server that will send filenames with directory traversal characters in

response to LIST commands.

- Go to the command prompt and run CuteFTPPOC.exe

on a system. It will listen on FTP Port 21.

- Ensure that CuteFTP is configured to use Passive

mode.

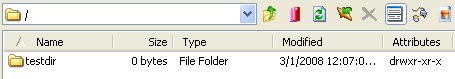

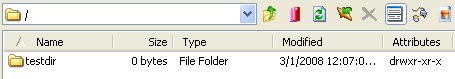

- Use CuteFTP to connect to the POC FTP server.

You can use any username/password.

- You'll see a directory named /testdir

on the POC FTP server (see below).

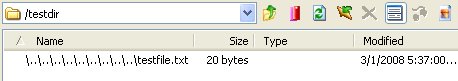

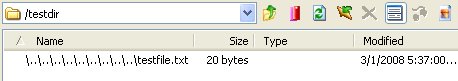

- If you traverse into that directory you'll see

a file (testfile.txt) with directory traversal

characters in its filename (see below).

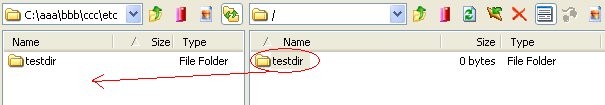

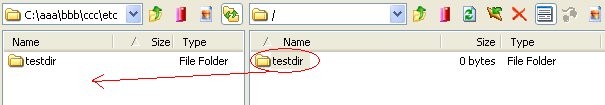

- Now, if you attempt to download the /testdir

directory into C:\aaaa\bbbb\cccc\etc, you'll notice

that testfile.txt will be written into C:\

instead of into C:\aaaa\bbbb\cccc\etc\testdir\testfile.txt.

Hence, by tricking a user to download a directory

from a malicious FTP server, an attacker can potentially leverage this

issue to write files into a user's Startup folder and execute arbitrary

code when the user logs on.

対策

対策

Version 8.3.1 へのバージョンアップをしてください。バージョン 8.3.1 は 2008-08-12 にリリースされました。

発見と報告の経緯

発見と報告の経緯

2008年05月14日 - 脆弱性の発見。

2008年05月14日 - ベンダーに報告しました。

2008年05月15日 - ベンダーから答えを受け取りました。

2008年05月21日 - ベンダーにメールしました。

2008年05月21日 - ベンダーによると、この脆弱性は次のバージョンに修正します。

2008年05月26日 - 本脆弱性の公開。

2009年09月13日 - ベンダーからメールをもらいます。ベンダーによると、脆弱性はバージョン 8.3.1

で修正されました。

概要

概要

問題を確認したバージョン

問題を確認したバージョン

問題

問題

発見と報告の経緯

発見と報告の経緯