| vuln.sg Vulnerability Research Advisory |

by Tan Chew Keong タン チュー ケオン  概要 概要

Glub Tech Secure FTP の FTP クライアントには、ディレクトリトラバーサルの脆弱性が存在します。悪意のある人は、この脆弱性を利用し FTP クライアントの作業ディレクトリを越えたディレクトリにファイルを転送する事ができます。  問題を確認したバージョン 問題を確認したバージョン

問題 問題

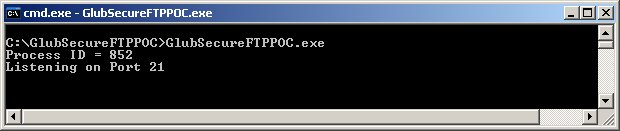

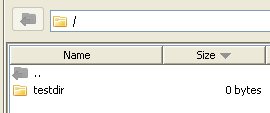

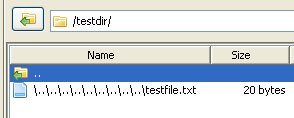

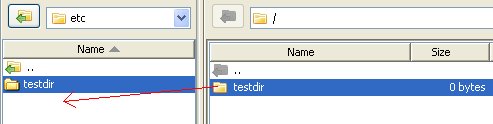

Glub Tech Secure FTP の FTP クライアントには、ディレクトリトラバーサルの脆弱性が存在します。悪意のある人は、この脆弱性を利用し FTP クライアントの作業ディレクトリを越えたディレクトリにファイルを転送する事ができます。Windows ユーザーだけは、この脆弱性に影響を受けます。 Glub Tech Secure FTP の FTP クライアントは、LIST コマンドに対するレスポンスを適切に検査しないから、ディレクトリトラバーサルの脆弱性が存在します。ユーザーが、FTP サーバーから悪意のあるディレクトリをダウンロードしたら、攻撃者にユーザーの権限で FTP クライアントの作業ディレクトリを越えたディレクトリに任意のファイルを作成される可能性があります。 LIST コマンドに対する悪意のあるレスポンスの例: Response to LIST (backslash): -rw-r--r-- 1 502 502 4096 Mar 01 05:37 \..\..\..\..\..\..\..\..\..\testfile.txt\r\n 脆弱性のテストのためのファイルは こちらです。テストの方法は下記です。 Instructions for testing FTP client:

Hence, by tricking a user to download a directory from a malicious FTP server, an attacker can potentially leverage this issue to write files into a user's Windows Startup folder and execute arbitrary code when the user logs on.

Version 2.5.16 (20080610.760) へのバージョンアップをしてください。  発見と報告の経緯 発見と報告の経緯

2008年06月09日 - 脆弱性の発見。 |

| Contact |

| For further enquries, comments, suggestions or bug reports, simply email them to |