| vuln.sg Vulnerability Research Advisory |

by Tan Chew Keong タン チュー ケオン  概要 概要

ALPass にバッファオーバーフローの脆弱性があります。悪意のある人は、この脆弱性を利用し ALPass ユーザのシステムに、任意のコードを実行するこ とができます。  問題を確認したバージョン 問題を確認したバージョン

ALPass version 3.02 (韓国語版) には同じ問題もあります。しかし、version 3.02 で stack-based バッファオーバーフローを使っている任意のコードを実行することができません。  問題 問題

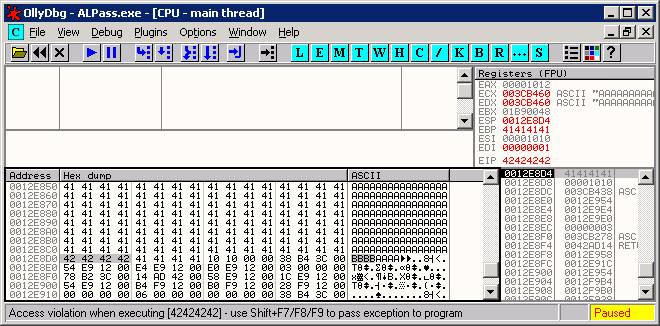

ALPass にバッファオーバーフローの脆弱性があります。巧妙に細工された ALPass DB (APW) ファイルをインポートした時、stack-based バッファオーバーフローが発生しました。悪意のある 攻撃者は、この問題を利用し WinXP SP2 で、ALPass を実行するユーザの権限で任意のコードを実行できる可能性があります。ALPass には sprintf の誤った使用の問題と heap-based バッファオーバーフローの問題もあります。 下記の Ollydbg 画面は、stack-based バッファオーバーフローを示す。

下記は脆弱性のテストのためのファイルです。この APW ファイルは、バッファオーバーフローを利用し calc.exe を実行します。この APW ファイルは、英語版の WinXP SP2 が必要です。

Instructions to reproduce the vulnerability:

Version 2.74 (英語版) へのバージョンアップをしてください。修正版のダウン ロード。  発見と報告の経緯 発見と報告の経緯

2007年08月08日 - 脆弱性の発見。 |

| Contact |

| For further enquries, comments, suggestions or bug reports, simply email them to |